FileBlogは、ver4からSAML認証に連携したシングルサイオンに対応しています。

SAML認証基盤(IdP:Identify Provider)でユーザー認証が完了していると、SAML連携するFileBlogでは利用時にID/Passwordの入力なしに自動ログイン(シングルサインオン)できます。

SAML認証とは

SAML(Security Assertion Markup Language)認証は、異なるドメイン間でユーザー認証情報を安全にやり取りするためのXMLベースの標準規格です。

主にシングルサインオンの仕組みとして利用され、一度のログインで複数のサービスにアクセスできるようになります。

SAMLは社内のオンプレミス環境からクラウドサービスまで、ドメインをまたいだ認証の統一を実現します。ユーザーは一度ログインするだけで、SAML対応のシステムやサービスにアクセス(自動ログイン)できます。

また、IdP側のサービスにより多要素認証の仕組みも利用できます。

SAML認証の仕組み

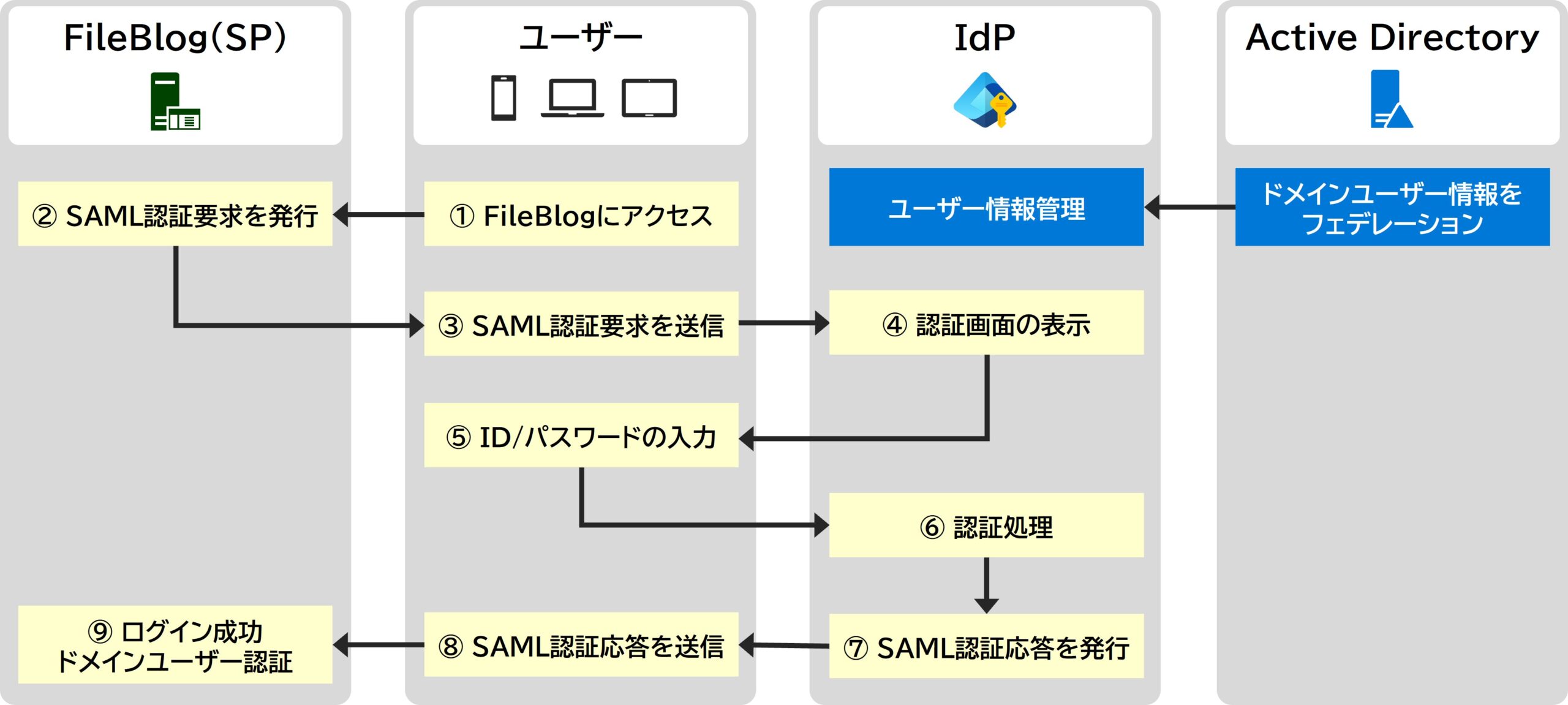

FileBlogのSAML認証連携では、ユーザー・IdP・SP・ADの4者が連携して認証情報を交わします。

| ユーザー | FileBlogの利用者(Active Directoryドメインユーザー)。 |

| IdP(Identity Provider) | ユーザーアカウント管理と認証を行うサービス提供者(SAML認証基盤)。Microsoft Entra IDなど。 |

| SP(Service Provider) | ユーザーがログインする先のシステムやサービス。FileBlogはSPにあたります。 |

| Active Directory | ドメインやユーザーを管理するWindowsのユーザー認証基盤です。 |

前 提

FileBlogにはドメインユーザーでのログインが必要のため、あらかじめIdPとActive Directoryとのフェデレーションが必要です。

- ユーザーがFileBlog(SP)にアクセス

- FileBlog(SP)がSAML認証要求を発行してユーザーに応答

- ユーザーはFileBlog(SP)から受け取ったSAML認証要求をIdPに送信

- IdPが認証画面を表示して認証要求

- ユーザーはIDとパスワードを入力する(多要素認証の場合もあり)

- 認証の成功後にIdPはSAML認証応答を発行

- ユーザーはIdP発行のSAML認証応答をFileBlog(SP)に送信

- FileBlog(SP)がSAML認証応答を受け取るとログインに成功(ドメインユーザーとして認証される)

- 上図のSAML認証処理は、IdPでのログイン認証が未実施の状態から、FileBlogアクセスによって初めてIdPのログイン認証が実施されるというフローです。

- FileBlogアクセス前にすでにIdPでのログイン認証済みの場合は、④⑤処理はスキップされて自動認証され、FileBlogにシングルサインオンします。

制限事項

FileBlogでSAML認証(シングルサインオン)を運用するための条件または制限事項です。

- Windows Active Directoryとの連携が必要です

- ファイルサーバーがKerberos委任をサポートしていることが必要です

SAML認証連携の実績

FileBlogは以下のIdp(SAML認証基盤)との連携実績があります。

- Microsoft Entra ID

- Okta

- GMOトラスト・ログイン

- HENNGE One

- OneLogin

- PingFederate

- Keycloak